Wir erklären dir, was die größten Gefahren für die Cloud-Sicherheit sind und welche Sicherheits-Maßnahmen es gibt.

Immer mehr Unternehmen setzen auf die Cloud. Die Vorteile sind nicht von der Hand zu weisen – kollaboratives Arbeiten, Back-ups, Speichern großer Datenmengen und Software-on-Demand-Lösungen sind nur einige der Benefits. Aber wie sicher ist die Cloud? In diesem Artikel erfährst du alles über das Thema Cloud Security. Wir schauen uns die größten Gefahren für die Cloud-Sicherheit an und werfen einen Blick auf die Maßnahmen, die Anbieter heute ergreifen, um für eine sichere Cloud zu sorgen.

Die Cloud – eine Schatzkammer für Daten.

Dokumente, Bilder, Videos, App-Daten, Back-ups oder sogar ganze Anwendungen – in der Cloud kannst du alle Daten speichern, die du möchtest. Und nicht nur viele Privatpersonen nutzen die Cloud, sondern auch ein Großteil aller Unternehmen. Damit ist die Cloud eine wahre Schatzkammer – voller Informationen und Daten.

In welchem Ausmaß die Cloud im Alltag deutscher Unternehmen verankert ist, zeigt zum Beispiel der Cloud Monitor – eine Studie, welche die Bitkom Research GmbH dieses Jahr bereits zum 10. Mal herausgibt. Im Rahmen der Studie werden jährlich deutsche Unternehmen zur aktuellen Situation des Cloud Computing befragt. Die Zahlen zeigen: Cloud Computing ist beliebt wie nie. 84 Prozent aller deutschen Unternehmen nutzen heute Cloud-Systeme.

Risiken für die Cloud-Sicherheit.

Von Hacker-Angriffen über Cloud-Ausfälle bis hin zu Datenverlusten – Cloud Computing birgt neben vieler Vorteile leider auch gewisse Risiken. Aber was sind die Risiken der Cloud und wie sehen diese Gefahren genau aus?

Cloud-Security-Risiko 1: Mangelnde Datensicherheit und Datenschutzrisiken.

Was bedeutet eigentlich Datensicherheit? Der Website Datenschutz.org zufolge versteht man in Deutschland unter dem Begriff “Datensicherheit” alle technischen Aspekte, die mit dem Schutz von Daten in Verbindung stehen. Dabei werden drei übergeordnete Ziele verfolgt: Vertraulichkeit (nur befugte Personen können auf die Daten zugreifen), Integrität (die Daten können weder durch technische Defekte noch durch Manipulation versehrt werden) und Verfügbarkeit (die Daten sind verfügbar, wenn sie benötigt werden).

Zugriff durch Unbefugte, Manipulation der Daten und technische Defekte – das sind Risiken, denen Daten in der Cloud ausgesetzt sind, beispielsweise im Falle eines Angriffes. Eine wichtige Maßnahme, um Datensicherheit zu gewährleisten, ist deshalb die Verschlüsselung von Daten. Sie gewährleistet die sichere Übertragung von Daten, sichere Zugriffsberechtigungen sowie Schutz vor versehentlicher Löschung oder Veränderung.

Cloud-Security-Risiko 2: Verfügbarkeitsrisiken.

Ein weiteres Risiko bei Cloud-Diensten ist das Verfügbarkeitsrisiko. Ist ein Cloud-Dienst aus irgendeinem Grund nicht verfügbar, kann das zu Ausfallzeiten und damit erheblichem Produktivitätsverlust führen. Ein Ausfall der Cloud-Lösung kann für Nutzer*innen der Cloud somit einen großen finanziellen Schaden bedeuten. Gründe für Cloud-Ausfälle können beispielsweise Angriffe oder auch Schäden an der Hardware sein, beispielsweise durch einen Brand.

- Brände, Überschwemmungen oder ähnliches: Daten, die in der Cloud gespeichert werden, liegen leider keinesfalls wirklich auf einer abstrakten Wolke – sondern werden in ganz realen, auf der ganzen Welt verteilten Rechenzentren gespeichert. Und diese sind auch „ganz normalen“ Risiken ausgesetzt. Erst 2021 ist genau so ein Fall eingetreten: Beim französischen Cloud-Anbieter OVH kam es zu einem Brand in einem Straßburger Rechenzentrum. Die Server wurden zerstört, die Rechenzentren waren teilweise nicht erreichbar, und ein Teil der Daten wurde zerstört.

- Unautorisierte Zugriffe:Die Cloud kann nicht nur von außen angegriffen werden – auch von innen können zum Beispiel unautorisierte Zugriffe erfolgen. So kann es nicht nur zu Datendiebstahl kommen, sondern es kann auch passieren, dass Daten vorsätzlich oder versehentlich gelöscht werden.

Cloud-Security-Risiko 3: Sicherheitsrisiken wie Angriffe auf die Cloud.

Kann die Cloud gehackt werden? Ja: Cloud-Umgebungen werden oft zum Angriffsziel von Cyberkriminellen. Diese Sicherheitsbedrohungen werden nicht nur immer häufiger, sondern auch immer komplexer – denn Cyberkriminelle denken sich immer neue Wege aus, um Cloud-Systeme anzugreifen. Zu den häufigsten Angriffen auf Cloud-Systeme gehören die folgenden:

- Ransomware-Angriffe: Hierbei werden Daten oder ganze IT-Systeme durch Schadprogramme verschlüsselt. Nur gegen die Zahlung eines Lösegeldes (= ransom, der englische Begriff für Lösegeld) werden die Daten freigegeben oder wieder entschlüsselt.

- Denial-of-Service-Angriffe: Denial-of-Service-Angriffe werden auch DoS-Angriffe genannt. Dabei wird die Nicht-Verfügbarkeit eines Dienstes oder Servers herbeigeführt, etwa durch extrem viele Anfragen. Durch diese künstliche Überlastung kann das System dann zusammenbrechen (= Denial of Service).

- IP-Spoofing: Hierbei werden IP-Pakete (Datenpakete, in welchen größere Datenmengen übertragen werden) mit gefälschter Absender-IP-Adresse verschickt. Dadurch verschleiert der Absendende seine Identität (= Spoofing, auf Deutsch: Verschleierung oder Manipulation) und gibt vor, dass das Paket von einer vertrauenswürdigen Quelle stammt.

Cloud-Security-Risiko 4: Mangelnde Compliance.

Wer mit der einer Cloud-Lösung arbeitet, muss auch gewisse Vorschriften, Sicherheitsmaßnahmen und Regeln erfüllen. Ist das nicht der Fall, kann die Cloud schnell zu einem Sicherheitsrisiko werden.

Sicherheitsmaßnahmen und Tipps für mehr Cloud-Sicherheit.

Cloud-Sicherheitsrisiken zu vermeiden, ist Aufgabe des Cloud-Anbieters. Um die Daten ihrer Kunden und Kundinnen zu schützen, können und müssen Anbieter diverse Cloud-Security-Maßnahmen ergreifen. Aber welche Cloud-Security-Maßnehmen gibt es?

Sehen wir uns diese Maßnahmen anhand eines Beispiels an. Mit Adobe Document Cloud betreibt Adobe eine eigene Software-as-a-Service-Lösung. Auch hier wird großer Wert auf Cloud Security und Datensicherheit gelegt. Um die Daten der Document Cloud-Nutzer und -Nutzerinnen zu schützen, werden diverse Cloud-Sicherheitsrisiken beachtet und entsprechende Vorkehrungen ergriffen. Dazu gehören folgende Sicherheitsmaßnahmen:

Cloud-Sicherheits-Maßnahme 1: Verschlüsselung von Daten.

Um Daten bei der Übertragung und Speicherung in der Cloud zu schützen, werden sie verschlüsselt – das heißt, sie werden nicht in ihrem ursprünglichen Format verwendet, sondern in ein nicht lesbares Format umgewandelt. Ohne einen Verschlüsselungsschlüssel, den nur ein autorisierter Empfänger oder eine autorisierte Empfängerin besitzt, sind die Daten nutzlos – und damit effektiv geschützt, auch bei Datenverlust oder Datendiebstahl.

Die meisten Cloud-Anbieter bieten Verschlüsselung als Teil ihrer Cloud-Security-Maßnahmen an. Bei Adobe Document Cloud werden Daten beispielsweise im Ruhemodus mit dem Standard 256-Bit-AES verschlüsselt. Bei der Datenübertragung wird http (Hypertext Transfer Protocol) in Verbindung mit TLS-Verschlüsselung (Transport Layer Security) unterstützt.

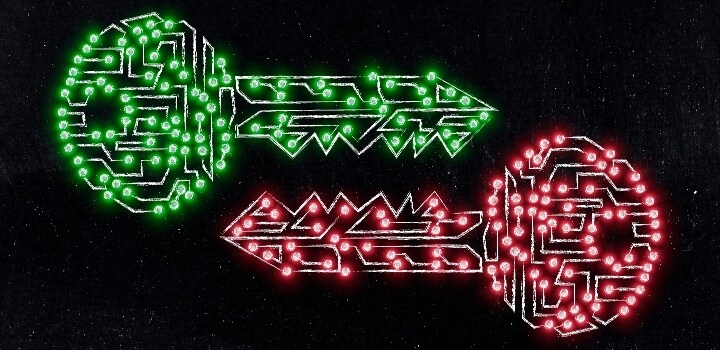

Damit Daten in einer Cloud sicher sind, werden sie verschlüsselt.

Cloud-Sicherheits-Maßnahme 2: Gute Umgebungssicherung.

Vor ganz realen Cloud-Sicherheitsrisiken wie Bränden, Hochwasser oder Einbrüchen schützen sich Cloud-Anbieter mit einer guten Umgebungssicherung. Bei Adobe Document Cloud sind die Datenzentren etwa mit Klimaanlagen ausgerüstet, damit Betriebstemperatur und Luftfeuchtigkeit konstant gehalten werden können – denn zu hohe Temperaturen oder zu hohe Luftfeuchtigkeit können der Hardware schaden.

Zudem sind die Datenzentren mit Sensoren ausgestattet, die Gefährdungen durch Umwelteinflüsse – beispielsweise Rauch oder einen entstehenden Brand – schnell und sicher erkennen und Alarm schlagen.

Hardware ist in Datenzentren besonders vor Umwelteinflüssen geschützt und wird regelmäßig gewartet.

Cloud-Sicherheits-Maßnahme 3: Konstante Systemüberwachung.

Komplexe Sicherheitsbedrohungen erfordern komplexe Maßnahmen für mehr Cloud-Sicherheit. Deshalb setzen viele Cloud-Anbieter auf ein ganzes Orchester an Überwachungssystemen, die das System rund um die Uhr überwachen. Bei Adobe Document Cloud kommen neben eigenen Überwachungssystemen etwa noch zusätzlich Lösungen von Drittanbietern zum Einsatz.

Diese Systeme sind in der Lage, nicht autorisierte Zugriffsversuche sofort zu erkennen und schlagen bei verdächtigen Aktivitäten sofort Alarm. Zusätzlich werden Angriffsversuche kontinuierlich analysiert, um aus ihnen zu lernen und die Sicherheitsmaßnahmen an die neuesten Bedrohungen anzupassen..

Mit einer konstanten Systemüberwachung hat Schadsoftware keine Chance.

Cloud-Sicherheits-Maßnahme 4: Gute Cloud-Compliance.

Der Schlüssel zu einer besseren Cloud Security heißt Cloud Compliance. Darunter versteht man das Ausmaß der Umsetzung und Einhaltung von unternehmensinternen, gesetzlichen und regulatorischen Bestimmungen und Richtlinien.

Für eine gute Cloud Compliance müssen IT-Verantwortliche deshalb dafür sorgen, dass alle Mitarbeiter*innen in ihren Unternehmen die entsprechenden Vorschriften kennen und einhalten. Dazu gehören zum Beispiel regelmäßige Passwort-Updates. Diese sein ein einfacher, aber sehr wirkungsvoller Schutzmechanismus gegen unerlaubte Zugriffe.

Aber nicht nur auf Nutzerseite ist Compliance ein Thema – auch die Anbieter müssen Standards und Vorgaben einhalten. Wie gut es um die Compliance bei der Cloud-Lösung deiner Wahl bestellt ist, zeigen dir Zertifikate, welche die angebotene Informationssicherheit eines Cloud-Anbieters nachweisen. Anbieter bekommen diese nur, wenn sie sich bestimmten Anforderungen unterwerfen und sich von einem unabhängigen Dritten auf die Einhaltung dieser prüfen lassen.

Adobe Sign erfüllt zum Beispiel die Sicherheitsstandards HIPAA (Health Insurance Portability and Accountability Act), FERPA (Family Educational Rights and Privacy Act) und 21 CFR Prat 11 und ist zudem für SAFE-BioPharma® zertifiziert.

Ob ein Cloud-Anbieter wichtige Sicherheitsstandards einhält, verraten dir spezielle Zertifikate.

Cloud-Sicherheits-Maßnahme 5: Schnelle Wiederherstellung nach Ausfällen.

Je schneller Daten wiederhergestellt und der Betrieb wieder aufgenommen werden kann, desto besser. Damit das gelingt, sind zum Beispiel ein Wiederherstellungsplan sowie eine zuverlässige Backup- und Wiederherstellungslösung essenziell für eine sichere Cloud.

Bei Adobe Document Cloud sind die Rechenzentren daher zum Beispiel so konzipiert, dass Ausfälle von System oder Hardware lediglich minimale Auswirkungen haben und die Prozesse der Kunden und Kundinnen nicht beeinträchtigt werden.

Einen Serverausfall kompensieren gute Cloud-Anbieter in der Regel sehr schnell.

Cloud-Sicherheits-Maßnahme 6: Rollenbasierte Zugriffskontrollen.

Um unautorisierte Zugriffe zu verhindern, ist es zum Beispiel wichtig, dass nicht jeder Mitarbeiter und jede Mitarbeiterin beliebig auf alle Daten zugreifen kann. Deshalb wird für bessere Cloud Security oft mit rollenbasierten Zugriffskontrollen gearbeitet. Basierend auf einem Rollenkonzept mit mehr oder weniger ausgeprägten Rechten haben Nutzer*innen dann nur Zugang zu den Systemen und Daten, die sie auch wirklich benötigen.

Auch Adobe Document Cloud arbeitet mit einem solchen Konzept; dabei werden die Zugriffsrechte basierend auf einem Konzept erteilt, welches nur minimale Rechte vorsieht.

Rollenbasierte Zugriffskontrolle bietet Schutz vor unautorisierten Zugriffen.

Cloud-Sicherheits-Maßnahme 7: Zwei-Faktor-Authentifizierung.

Eine weitere Maßnahme für mehr Cloud-Sicherheit ist die Zwei-Faktor-Authentifizierung. Damit wird sichergestellt, dass nur autorisierte Benutzer*innen auf den Cloud-Dienst zugreifen können.

Um das zu gewährleisten, kommt nach dem üblichen Log-in über die Passworteingabe ein zweiter Faktor zum Einsatz; in den meisten Fällen in Form eines mobilen Endgerätes. Der Nutzer oder die Nutzerin hinterlegt dabei zum Beispiel seine Nummer und erhält dann nach der erfolgreichen Passworteingabe einen Code, der ebenfalls korrekt eingegeben werden muss. Erst dann ist der Log-in möglich.

Auch Nutzer*innen von Adobe Document Cloud können die Zwei-Faktor-Authentifizierung aktivieren und somit die Sicherheit ihres Adobe-Kontos erhöhen. Hier erfährst du, wie du die zweistufige Verifizierung für dein Adobe-Konto einrichtest.

Die 2-Faktor-Authentifizierung ist eine Methode, um die Sicherheit einer Cloud zu gewährleisten.

Exkurs: Wie funktioniert Cloud-Sicherheit?

Verschlüsselung ist ein essenzieller Baustein für Cloud-Sicherheit. Werfen wir doch noch einmal einen genaueren Blick auf das Thema und sehen uns an, welche Arten von Verschlüsselung und welche Verschlüsselungsstandards es gibt.

Verschlüsselungsarten im Überblick.

Man unterscheidet bei der Verschlüsselung zwischen symmetrischen, asymmetrischen und hybriden Verfahren.

Symmetrische Verfahren: Verschlüsselung und Entschlüsselung werden hierbei mit demselben Schlüssel durchgeführt. Sender*in und Empfänger*in müssen sich also vorab auf einen Schlüssel einigen. Ein symmetrischer Verschlüsselungsschlüssel wird auch als privater Verschlüsselungsschlüssel bezeichnet.

Asymmetrische Verfahren: Für Verschlüsselung und Entschlüsselung werden hierbei unterschiedliche Schlüssel verwendet – der öffentliche Schlüssel (Public Key) sowie ein privater Schlüssel (Private Key). Mit dem bekannten, öffentlichen Schlüssel werden die Daten verschlüsselt, mit dem privaten Schlüssel, der nur dem Empfänger oder der Empfängerin bekannt ist, werden sie entschlüsselt.

Hybride Verfahren: Hierbei kommen beide Verfahren zum Einsatz. Die Daten werden mit einem symmetrischen Verfahren verschlüsselt; beim Austausch der Schlüssel kommt ein asymmetrisches Verfahren zum Einsatz.

Verschlüsselungsalgorithmen im Überblick.

Neben den verschiedenen Verschlüsselungsarten unterscheidet man auch zwischen verschiedenen Verschlüsselungsalgorithmen.

Advanced Encryption Standard (AES): AES-Verschlüsselungsalgorithmen werden heute am häufigsten verwendet und bieten ein sehr hohes Maß an Sicherheit. Es handelt sich dabei um ein symmetrisches Verschlüsselungsverfahren. Es gibt drei Varianten: AES-128, AES-192 und AES-256. Die Bezeichnungen beziehen sich auf die Länge des Schlüssels zum Entschlüsseln; verwendete Schlüssel können 128, 192 oder 256 Bit lang sein.

Rivest-Shamir-Adleman (RSA): FRSA-Verschlüsselungsalgorithmen sind langsamer als AES-Verfahren, aber ebenfalls sehr sicher und werden unter anderem für digitale Signaturen verwendet. Es handelt sich hierbei um ein asymmetrisches Verschlüsselungsverfahren.

Triple-DES (Triple Data Encryption Standard): Triple-DES-Verschlüsselungsalgorithmen werden heute nicht mehr allzu oft genutzt, kommen aber zum Beispiel noch immer als Hardware-Verschlüsselungslösung zum Verschlüsseln von Geldautomaten-PINs zum Einsatz. Triple-DES ist ein symmetrisches Verschlüsselungsverfahren.

Twofish: Twofish ist langsamer als AES-Verschlüsselungsstandards, aber immer noch einer der schnelleren Verschlüsselungsalgorithmen. Twofish steht als lizenzfreies Verschlüsselungsverfahren jedem zur freien Verfügung. Es handelt sich hierbei um einen symmetrischen Verschlüsselungsalgorithmus.

Die siehst: Adobe Document Cloud ergreift alle wichtigen Maßnahmen, um für die Sicherheit deiner Daten in der Cloud zu sorgen. Von technischen Maßnahmen über den Einsatz ISO-zertifizierter Rechenzentren bis hin zu konsistenten Sicherheitskontrollen – du kannst dich in Sachen Cloud-Security auf uns verlassen.

Du möchtest mehr über das Thema Verschlüsselung erfahren? Dann wirf doch mal einen Blick in unseren Artikel zu diesem Thema.

Acrobat. Macht es einfach.

Deine Dokumente ganz einfach in der Cloud speichern, verwalten, schützen und bearbeiten. Acrobat. Macht es einfach.

Welche Cloud-Modelle gibt es?

Je nach Zugriffsberechtigung unterscheidet man zwischen drei verschiedenen Cloud-Liefermodellen: Der Private Cloud, der Public Cloud und der Hybrid Cloud. Die Private Cloud ist privat und wird in einem privaten Netzwerk betreiben. Wartung, Aufbau und Betrieb wird vom User selbst übernommen.

Die Public Cloud, wie die Adobe Document Cloud oder die Adobe Creative Cloud, ist öffentlich und wird nicht durch eine Privatperson, sondern einen Cloud-Anbieter betrieben. Wartung und Pflege liegen beim Anbieter. Zudem gibt es noch die Hybrid Cloud, welche die Ansätze einer privaten und öffentlichen Cloud miteinander kombiniert, dabei nutzt du die Vorteile beider Liefermodelle.

Wie sicher ist eine Private Cloud?

Eine Private Cloud wird sozusagen isoliert betrieben und gewährleistet somit eine hohe Cloud-Sicherheit. Voraussetzung ist dabei allerdings, dass Wartung und Betrieb der Private Cloud fachkundig und regelmäßig durchgeführt werden. Mehr über die verschiedenen Cloud-Liefermodelle erfährst du hier.

Welche Cloud ist am sichersten?

Bei welchem Anbieter die Cloud-Sicherheit am besten ist, lässt sich pauschal nicht beantworten. Grundsätzlich gilt aber, dass deutsche Cloud-Anbieter zum Beispiel im Gegensatz zu den US-amerikanischen Unternehmen an die strengen deutschen Cloud-Datenschutzgesetze gebunden sind.

Du kannst bei deiner Entscheidung Tests und Beurteilungen zurate ziehen, die regelmäßig bekannte Cloud-Anbieter bewerten. Grundsätzlich hängt die Auswahl der richtigen Cloud-Lösung aber auch von deinen Bedürfnissen ab. Faktoren wie Nutzerfreundlichkeit, Speicherkapazität, Kosten und angebotene Zusatzleistungen spielen eine Rolle.

Was sind die Vorteile einer Cloud?

Eine sichere Cloud-Lösung hat viele Vorteile. Eine Hybrid- oder Public-Cloud-Lösung ist relativ günstig, weil du dich nicht selbst um Wartung und Verwaltung kümmern musst, was sehr zeit- und kostenintensiv werden kann. Zudem sind deine Daten in der Cloud sicherer als auf einem lokalen Speicher. Wenn du deine Daten in der Cloud sicherst, sind sie zum Beispiel bei einem Diebstahl oder bei einem Schaden des Gerätes trotzdem sicher.

Wenn du deine Daten in der Cloud sicherst, kannst du außerdem von jedem Ort aus darauf zugreifen. Du kannst deine Dateien sogar mit anderen teilen oder sie gemeinsam bearbeiten. Darüber hinaus kannst du in der Cloud fast unbegrenzt große Datenmengen speichern. Die Adobe Document Cloud bietet dir bis zu 2 GB kostenlosen Speicherplatz, im Acrobat Pro-Abo stehen dir 100 GB-Speicherplatz zu Verfügung. Außerdem können die meisten Cloud-Lösungen mit deinen Bedürfnissen wachsen, du kannst einfach Speicherplatz hinzubuchen.

Lassen sich Daten in Clouds verschlüsseln?

Hochgeladene Dokumente werden über eine Transportverschlüsselung auf den Cloud-Servern eines Anbieters gespeichert und sind dort verschlüsselt, um sie vor Angriffen von außen zu schützen. Wenn du deine Dokumente bereits vorab verschlüsseln möchtest, kannst du das über eine Ende-zu-Ende-Verschlüsselung machen. Die Daten werden dann bereits auf deinem Server schlüsselt.

Was ist ein Cloud-Speicher?

Lerne, wie Cloud Storage funktioniert und was die Vorteile eines Cloud-Speicher sind.

Datei-Backup Cloud Storage

Finde heraus, wie du deine Daten in einem Cloud-Speicher sicherst.

Cloud-Verschlüsselung

Lerne mehr über Cloud-Verschlüsselung und wie du deine Daten schützen kannst.

Papierloses Büro

Erfahre, was dir ein papierloses Büro bringt und wie du den Umstieg meisterst.

Die Acrobat-Onlinetools für PDF-Dateien.

PDF-Dateien konvertieren.

PDF in Word

PDF in JPEG

PDF in Excel

PDF in PPT

Dateien in PDF umwandeln.

Word in PDF

JPEG in PDF

Excel in PDF

PPT in PDF

Dateigröße reduzieren.

PDF komprimieren.

PDF-Dateien bearbeiten.

PDF bearbeiten.

PDF zusammenfügen

PDF aufteilen.

PDF-Seiten beschneiden

Seiten aus PDF löschen

Seiten einer PDF-Datei drehen

PDF-Seiten neu anordnen

PDF-Seiten extrahieren.

PDF-Seiten einfügen.

Unterschreiben und schützen.

Ausfüllen und unterschreiben.

Signaturen anfragen

PDF schützen.

Die Acrobat-Onlinetools für PDF-Dateien.

PDF-Dateien konvertieren

In PDF umwandeln

PDF bearbeiten

Unterschreiben und schützen

PDF in Word

Word in PDF

PDF bearbeiten.

Ausfüllen und unterschreiben.

PDF in JPEG

JPEG in PDF

PDF zusammenfügen

Signaturen anfragen.

PDF in Excel

Excel in PDF

PDF aufteilen.

PDF schützen.